Призраци в мрежата. 10 от най-известните кибератаки в историята

разни / / August 04, 2021

От хакерски акаунти на звезди до атака на ядрената програма на Иран.

10. DarkHotel. Опетнената репутация на луксозните хотели, 2007-2014

Зловредният шпионски софтуер, известен още като Tapaoux, беше разпространен от нападатели"Dark Hotel": мрежа за кибершпионаж в азиатските хотели / Kaspersky Daily чрез отворен Wi-Fi мрежи в редица луксозни хотели. Такива мрежи са много слабо защитени, поради което хакерите лесно успяха да инсталират софтуера си на хотелски сървъри.

В канала на Telegram „Лайф хакер»Само най -доброто писане за технологии, взаимоотношения, спорт, кино и др. Абонирай се!

В нашата Pinterest само най -добрите текстове за взаимоотношения, спорт, кино, здраве и много други. Абонирай се!

На компютрите, свързани с Wi-Fi, беше предложено да се инсталира официална актуализация на някоя програма на пръв поглед. Например Adobe Flash или Google Toolbar. Така обикновено се маскира вирусът.

Хакерите също използваха индивидуален подход: след като DarkHotel се преструваше на торент файл за изтегляне на японски еротичен комикс.

След като се качи на устройството, вирусната програма предложи да въведе лични данни, например номера на картата, при „актуализиране“, а също така знаеше как да чете натискания на клавиши при писане. В резултат на това нападателите получиха достъп до потребителските имена и пароли, както и до неговите акаунти.

Хакерите умишлено са създали вирус в хотелска верига преди пристигането на високопоставени гости, за да получат достъп до техните устройства. В същото време нападателите знаеха къде точно ще живее жертвата и конфигурираха програмата така, че да заразява само необходимото им устройство. След операцията всички данни от сървърите бяха изтрити.

Целите на DarkHotel бяха топ мениджъри на големи компании, успешни предприемачи, високопоставени политици и служители. Повечето пробиви бяха направени„Dark Hotel“ хаква хакери за бизнес пътници: доклад / NBC News в Япония, Китай, Русия и Корея. След като са получили поверителна информация, очевидно хакерите са изнудвали жертвите си, заплашвайки с разпространение на класифицирана информация. Открадната информация също е използвана за търсене на нови цели и организиране на следващите атаки.

Все още не е известно кой стои зад тези киберпрестъпления.

9. Мирай. Възходът на интелигентните устройства 2016

Заедно с бум на различни устройствасвързани с интернет - рутери, интелигентни домове, онлайн каси, системи за видеонаблюдение или игрови конзоли - има и нови възможности за киберпрестъпници. Такива устройства обикновено са слабо защитени, така че лесно могат да бъдат заразени от ботнет. С негова помощ хакерите създаватКакво е кибератака? / Cisco мрежи от компрометирани компютри и други устройства, които след това се контролират без знанието на техните собственици.

В резултат на това устройствата, заразени от бот -мрежи, могат да разпространяват вируса и да атакуват цели, определени от хакери. Например, за да затрупате сървъра с искания, така че той вече да не може да обработва заявки и комуникацията с него ще бъде загубена. Това се нарича DDoS атака.

Ботнетът със звучното име Mirai ("бъдеще" от японски) стана особено известен. През годините той зарази стотици хиляди мрежови рутери, камери за наблюдение, приставки и друго оборудване, чиито потребители не се притесняваха да променят фабричните си пароли.

Вирусът е проникнал в устройства чрез обикновен избор на ключ.

И през октомври 2016 г. цялата тази армада получиК. Кочеткова. Какво се случи с Twitter, PayPal, Amazon и други американски услуги / Kaspersky Daily сигнал да се запълни с обаждания от доставчика имена на домейни Дин Това свали PayPal, Twitter, Netflix, Spotify, онлайн услуги на PlayStation, SoundCloud, The New York Times, CNN и около 80 други потребителски компании на Dyn.

Хакерските групи New World Hackers и RedCult поеха отговорност за атаката. Те не направиха никакви искания, но общите щети от престоя на онлайн услугите бяха около 110 милиона долара.

Възможно е да се преборим с Mirai чрез преразпределение на трафика и рестартиране на отделни компоненти на системата Dyn. Случилото се обаче повдига въпроси относно сигурността на интелигентните устройства, които могат да представляват почти половината от капацитета на всички ботнети.

8. Скандални изтичания на лични данни на знаменитости от iCloud и Twitter, 2014 и 2020 г.

Сливите предизвикаха истински резонанс.

iCloud

Киберпрестъпниците могат да получат лични данни на потребителите, като изпращат измами съобщения. Например SMS, маскиран като предупреждения от службата за сигурност. На потребителя се казва, че се опитва да влезе в неговия профил. Фалшивата техническа поддръжка предлага да последвате връзка, която всъщност води до сайта на нападателите и да попълните въпросник с потребителско име и парола, за да защитите личните данни. Иззели информацията на лековерно лице, измамниците получават достъп до акаунта.

През 2014 г. по този начин хакерите успяха° С. Артър. Гол хак на знаменитости: експертите по сигурността се фокусират върху теорията за архивиране на iCloud / The Guardian хакнете iCloud на редица знаменитости и направете техните лични данни свободно достъпни. Източването не беше толкова голямо, колкото силно. Например в Интернет се появиха лични снимки на знаменитости, включително много пикантни. Общо са откраднати около 500 изображения. Освен това е възможно не всички от тях да са публикувани.

Хакът засегна Ким Кардашиян, Аврил Лавин, Кейт Ъптън, Амбър Хърд, Дженифър Лорънс, Кирстен Дънст, Риана, Скарлет Йохансон, Уинона Райдър и други.

В рамките на четири години след това хакерство петима бяха открити и арестуваниБившият учител в Хановер е осъден в „Celebgate“ хакване на голи снимки / WTVR хакери от САЩ, замесени в него. Четирима получиха между осем и 34 месеца затвор, а един успя да се измъкне с глоба от 5 700 долара.

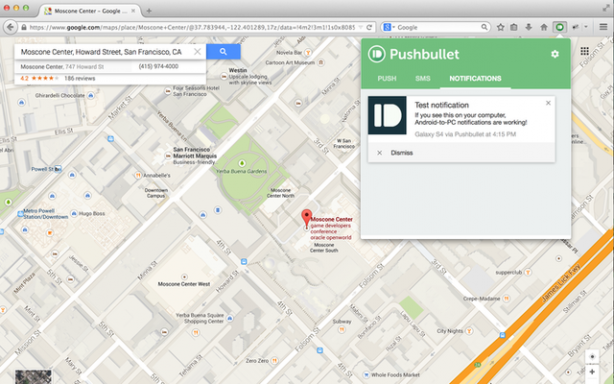

През юли 2020 г. те попаднаха под разпределениетоTwitter Hack / Twitter Support Thread известни потребители на Twitter. Един от крадците убеден служител в социалната мрежа, който работи в IT отдела. По този начин хакерите получиха достъп до необходимите акаунти. И тогава те публикуваха публикации там с призив за поддръжка на Bitcoin и изпращане на пари до посочения крипто портфейл. Оттам се предполагаше, че средствата ще бъдат върнати в двоен размер.

Жертви отново станаха различни известни личности: Бил Гейтс, Илон Мъск, Джеф Безос, Барак Обама и други американски знаменитости.

Също така, някои корпоративни сметки - например Apple и Uber. Общо бяха засегнати около 50 профила.

Социалните мрежи трябваше временно да блокират хакнати акаунти и да изтрият измамни публикации. Нападателите обаче успяха да съберат добър джакпот по тази измама. Само за няколко часа около 300 потребители изпратиха повече отЕ. Бирнбаум, И. Лаповски, Т. Кразит. Хакерите превзеха Twitter след „координирана атака на социалното инженерство“ срещу служители / протокол 110 хиляди долара.

Оказаха се крадциИзявление от помощника на специалния агент на ФБР в Сан Франциско Санджай Вирмани относно арестите в Twitter Cyber Attack / ФБР Сан Франциско трима момчета и едно момиче на възраст между 17 и 22 години от САЩ и Великобритания. Най -младият от тях, Греъм Кларк, успя да се преоблече като служител на Twitter. Сега младите хора очакват съд.

7. GhostNet. Китай срещу Google, Защитници на правата на човека и Далай Лама, 2007-2009

Кибер атаките и кибершпионажът се извършват не само от хакерски групи, но и от цели държави. Така че Google усети пълната сила на хакерите в услугата на Китай.

През 2009 г. компанията откри, че в продължение на две години разпространява шпионски софтуер, използвайки своя сървър в Китай. Тя проникнаДж. Зачеркна. Голяма шпионска система граби компютри в 103 държави / The New York Times най -малко 1 295 компютъра в държавни и частни компании в 103 държави.

Ресурсите бяха засегнати - от външните министерства и НАТО до приютите на Далай Лама. Освен това GhostNet е повредил повече от 200 американски фирми.

С помощта на вируса Китай наблюдаваше правителствата на Южна и Югоизточна Азия, както и китайските дисиденти и активисти за правата на човека. Програмата например може да активира камерите и микрофоните на компютъра, за да подслушва казаното наблизо. Също така с негова помощ китайските хакери откраднаха изходния код на сървърите на отделни компании. Най -вероятно той е бил необходим, за да създаде свои собствени подобни ресурси.

Откритието на GhostNet изигра голяма роля във факта, че Google затвори бизнеса си в Китай, като не издържа в Средното кралство в продължение на пет години.

6. Stuxnet. Израел и САЩ срещу Иран, 2009-2010

Кибератаките обикновено изискват жертвата да бъде свързана с интернет. Въпреки това, за да разпространяват зловреден софтуер дори сред онези компютри, които нямат достъп до интернет, нападателите могат да заразят USB стикове.

Тази техника беше много ефективно използвана от специалните служби на САЩ и Израел, които искаха да забавят иранската програма за създаване ядрени оръжия. Съоръженията за ядрена индустрия в страната обаче бяха изолирани от световната мрежа, което изискваше оригинален подход.

Подготовката за операцията беше безпрецедентна. Хакерите разработиха сложен сложен вирус, наречен Stuxnet, който действаше със специфична цел. Той атакува само софтуера за промишлено оборудване на Siemens. След това вирусът беше тестванW. Дж. Броуд, Дж. Маркофф, Д. Е. Сангер. Израелски тест за червея, наречен решаващ в ядреното забавяне на Иран / Ню Йорк Таймс по подобна техника в затворения израелски град Димона.

Първите пет жертви (ирански компании, работещи в ядрената индустрия) бяхаStuxnet: старт / Kaspersky Daily внимателно подбрани. Чрез своите сървъри американците успяха да разпространят Stuxnet, който нищо неподозиращите ядрени учени сами внесоха в секретно оборудване чрез флашки.

Пробивът доведе до факта, че центрофугите, с помощта на които иранските ядрени учени обогатиха урана, започнаха да се въртят твърде бързо и да се провалят. В същото време злонамерената програма успя да симулира нормални показания на работа, така че специалистите да не забелязват грешки. Така около хиляда инсталации бяха изключени - една пета от такива устройства в страната, а развитието на иранската ядрена програма беше забавено и отхвърлено за няколко години. Следователно историята със Stuxnet се счита за най -голямата и успешна киберсаботаж.

Вирусът не само изпълни задачата, за която е създаден, но и се разпространи сред стотици хиляди компютри, въпреки че не им причини много вреда. Истинският произход на Stuxnet е установен едва две години по -късно, след като бяха изследвани 2000 заразени файла.

5. BlueLeaks. Най -голямата кражба на данни на американската агенция за сигурност, 2020 г.

Самите американски разузнавателни агенции са били уязвими за хакерски кибератаки. Освен това престъпниците са демонстрирали, че могат да използват и хитри схеми. Например нападателите не са влезли в правителствените системи, но са хакнали компания за уеб разработка Netsential, която предоставя на федералните и местните агенции технически възможности за споделяне информация.

В резултат на това хакерите от групата Anonymous успяхаА. Грийнбърг. Кратко хакване: Анонимен е откраднал и е изтекъл мегат от полицейски документи / WIRED откраднат повече от милион файлове на американските правоохранителни и разузнавателни агенции: само 269 гигабайта информация. Нападателите публикуваха тези данни на уебсайта на DDoSecrets. Видео и аудио клипове, имейли, бележки, финансови отчети, както и планове и разузнавателни документи бяха публично достъпни.

Въпреки че нямаше класифицирана информация или данни за нарушаването на закона от самите служители на реда, голяма част от информацията беше доста скандална. Например стана известно, че специалните служби наблюдават активисти Черният живот има значение. Ентусиастите започнаха да анализират обединените файлове и след това да ги публикуват под хаштага #blueleaks.

Въпреки предварителните проверки, извършени от DDoSecrets, сред изтеклите файлове бяха открити и поверителни данни. Например информация за заподозрени, жертви на престъпления и номера на банкови сметки.

По искане на САЩ сървърът DDoSecrets с данни BlueLeaks в Германия беше блокиран. Срещу Anonymous е образувано наказателно дело, но все още няма конкретни заподозрени или обвинени.

4. Атака на сървърите на Демократическата партия на САЩ, 2016 г.

Поради конфронтацията между Хилари Клинтън и Доналд Тръмп, президентските избори в САЩ през 2016 г. бяха скандални от самото начало. Те завършиха с кибератака върху ресурсите на Демократическата партия, една от двете основни политически сили в страната.

Хакерите успяха да инсталират програма на сървърите на демократите, с която да управляват информация и да шпионират потребителите. След отвличания нападателите скриха всички следи зад тях.

Получената информация, която е 30 хиляди имейла, е предадена на WikiLeaks от хакериИмейл на Хилари Клинтън / WikiLeaks. Седем и половина хиляди писма от Хилари Клинтън станаха ключови в изтичането на информация. Те откриха не само лични данни на членове на партията и информация за спонсори, но и секретни документи. Оказа се, че Клинтън, кандидат за президент и висш политик с опит, изпраща и получава поверителна информация чрез лична пощенска кутия.

В резултат на това Клинтън беше дискредитирана и загуби изборите от Тръмп.

Все още не е известно кой точно стои зад атаката, но американските политици упорито обвиняват руски хакери от групите Cosy Bear и Fancy Bear в това. Според американското истеблишмънт те преди това са участвали в хакване на ресурсите на чуждестранни политици.

3. Хакване на НАСА и Министерството на отбраната на САЩ от 15-годишен тийнейджър, 1999 г.

Джонатан Джеймс, тийнейджър от Маями, имаше страст към космоса и познаваше операционната система Unix и езика за програмиране C като длан. За забавление момчето потърси слабости в ресурсите на Министерството на отбраната на САЩ и намериК. Poulsen. Самоубийството на бившия тийнейджърски хакер, свързано с TJX Probe / WIRED тях.

Тийнейджърът успя да инсталира шпионски софтуер на сървъра на един от отделите, за да прихване официалната кореспонденция. Това даде безплатен достъп до пароли и лични данни на служители от различни отдели.

Джонатан също успя да открадне кода, използван от НАСА за поддържане на системата за поддържане на живота МКС. Поради това работата по проекта се забави с три седмици. Цената на откраднатия софтуер се оценява на 1,7 милиона долара.

През 2000 г. момчето е хванато и осъдено на шест месеца домашен арест. Девет години по -късно Джонатан Джеймс е заподозрян за участие в хакерска атака срещу TJX, DSW и OfficeMax. След разпит той се застреля, казвайки в самоубийствена бележка, че е невинен, но не вярва в справедливостта.

2. WannaCry. Епидемия за криптиране на данни 2017 г.

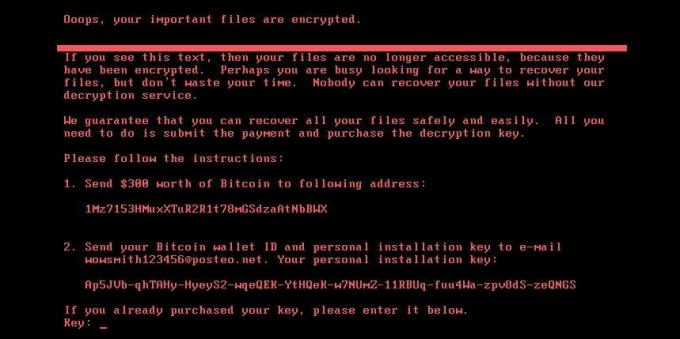

Един от най -неприятните видове злонамерен софтуер е рансъмуерът за данни. Те заразяват компютъра ви и кодират файлове на него, като променят типа им и ги правят нечетливи. След това такива вируси показват банер на работния плот с искане за плащане изкупление за отключване на устройството, обикновено в криптовалута.

През 2017 г. интернет беше пометен от истинска епидемия от wcry-файлове. От тук идва и името на ransomware - WannaCry. За да зарази, вирусът използва уязвимост на Windows на устройства с операционна система, която все още не е актуализирана. Тогава самите заразени устройства станаха място за размножаване на вируса и го разпространиха в мрежата.

За първи път открит в Испания, WannaCry е заразен за четири дниА. Херн. WannaCry, Petya, NotPetya: как рансъмуерът достигна големия момент през 2017 г. / The Guardian 200 хиляди компютри в 150 страни. Програмата атакува и банкомати, вендинг машини за билети, напитки и храни или информационни табла, работещи под Windows и свързани с интернет. Вирусът също повреди оборудването в някои болници и фабрики.

Смята се, че създателите на WannaCry първоначално щели да заразят всички устройства с Windows по света, но не успели да завършат писането на кода, случайно пуснали вирус в интернет.

След заразяването създателите на зловредната програма поискаха 300 долара от собственика на устройството, а по -късно, когато апетитът изигра, по 600 долара всеки. Потребителите също бяха сплашени от „настройка на гише“: предполага се, че след три дни сумата ще се увеличи, а след седем дни файловете ще бъдат невъзможни за декриптиране. Всъщност във всеки случай беше невъзможно да се върнат данните в първоначалното им състояние.

Победеният изследовател на WannaCry Маркус Хътчинс. Той забеляза, че преди заразяването програмата изпраща заявка до несъществуващ домейн. След регистрацията му разпространението на вируса спря. Очевидно по този начин създателите са имали намерение да спрат рансъмуера, ако той излезе извън контрол.

Атаката се оказа една от най -големите в историята. Според някои доклади тя е нанеслаRansomware WannaCry: Всичко, което трябва да знаете / Kaspersky Щети от 4 милиарда долара. Създаването на WannaCry е свързано с хакерската група Lazarus Group. Но не е установен конкретен виновник.

1. NotPetya / ExPetr. Най-големите щети от действията на хакерите, 2016-2017

Роднина на WannaCry е друг откупващ софтуер, известен под подозрително руски имена: Петя, Петя. А, Петя. D, троянски. Откуп. Петя, PetrWrap, NotPetya, ExPetr. Той също така се разпространи в мрежата и криптира данните на потребителите на Windows, а плащането на откуп от 300 долара в криптовалута не спаси файловете по никакъв начин.

Петя, за разлика от WannaCry, беше специално насочена към бизнеса, така че последиците от атаката се оказаха много по -големи, въпреки че имаше по -малко заразени устройства. Нападателите успяха да завземат контрола над финансовия софтуерен сървър на MeDoc. Оттам започнаха да разпространяват вируса под прикритието на актуализация. Масовата инфекция изглежда произхожда от Украйна, която злонамерен софтуер причини най -много щети.

В резултат на това голямо разнообразие от компании по света бяха засегнати от вируса. Например в Австралия имашеКибер атака на Петя: Фабриката в Кадбъри е засегната, тъй като рансъмуерът се разпространява в австралийския бизнес / The Guardian производство на шоколад, в Украйна излезеНО. Линник. Какво направи, Петя / Gazeta.ru касите не бяха в ред, а в РусияТуроператор „Анекс“ спря продажбите поради кибератака / Fontanka.ru работата на туроператора. Някои големи компании също претърпяха загуби, като Роснефт, Maersk и Mondelez. Атаката би могла да има по -опасни последици. И така, ExPetr попаднаПоради кибератаки наблюдението на атомната електроцентрала в Чернобил беше прехвърлено в ръчен режим / РИА Новости дори върху инфраструктурата за наблюдение на ситуацията в Чернобил.

Общите щети от хакерство възлизат наКакво можем да научим от "най -опустошителната" кибератака в историята? / CBC News повече от 10 милиарда долара. Повече от всяка друга кибератака. Американските власти обвинихаШестима руски офицери от ГРУ са обвинени във връзка с разгръщането в световен мащаб на разрушителни зловредни програми и други разрушителни действия в киберпространството / Министерството на правосъдието на САЩ в създаването на "Petit" групата Sandworm, която е известна още като Telebots, Voodoo Bear, Iron Viking и BlackEnergy. Според американските адвокати тя се състои от руски разузнавачи.

Прочетете също👨💻🔓🤑

- Черно копаене: как да печелите пари чрез компютри на други хора

- 14 невероятно готини филма за програмисти и хакери

- Как специалистите по сигурността защитават личната информация

- Онлайн измама: как можете да бъдете измамени в социалните медии

Учените говорят за десетки симптоми на COVID-19, които могат да продължат повече от 6 месеца

Учените назоваха характерните симптоми на делта щама на коронавируса. Те са различни от обичайните COVID-19